Créer un site sécurisé dès le lancement

Mon approche étape par étape

Introduction

Dans les articles précédents, j’ai posé un constat simple : la sécurité n’est pas une couche qu’on ajoute à la fin. C’est une logique de conception.

Pourtant, sur le terrain, une difficulté revient systématiquement : comment transformer ces principes en actions concrètes, surtout quand on n’a ni équipe dédiée, ni budget illimité ?

Les grandes organisations s’appuient sur des frameworks robustes, des équipes sécurité, des processus lourds. Ils fonctionnent, mais ils sont rarement adaptés aux réalités d’une PME/TPE, d’un porteur de projet, ou d'une association.

La vraie question devient alors : comment appliquer cette rigueur… sans complexité inutile ?

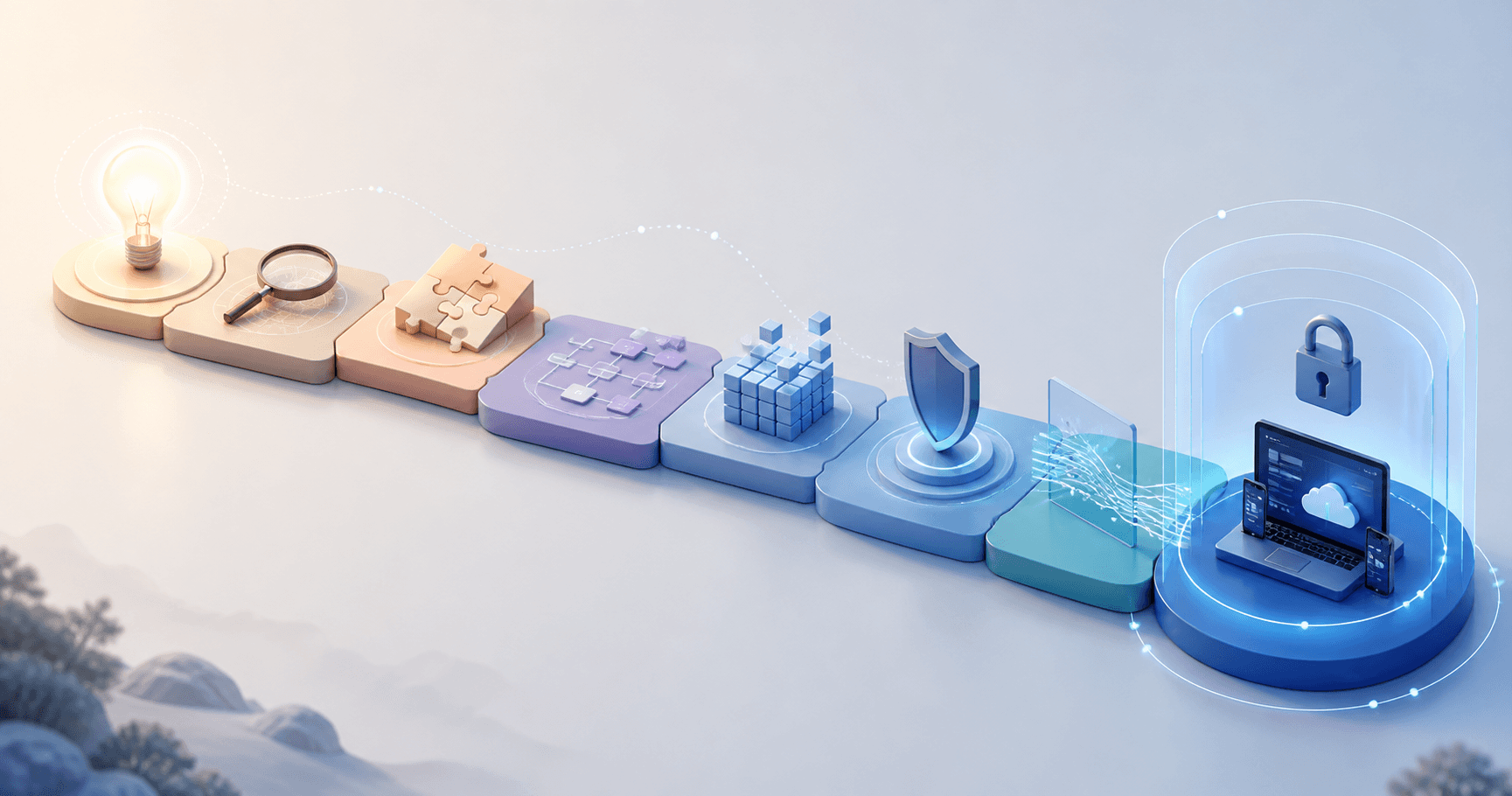

C’est précisément l’objectif de l’approche que je vais partager ici. Une méthode en 8 étapes, directement inspirée des standards utilisés dans l’industrie, mais simplifiée pour être réellement exécutable.

L’idée n’est pas de faire « parfait » mais de faire juste, dès le départ.

1. Clarifier l’usage, les risques et les contraintes

La plupart des projets commencent par une idée, rarement par une analyse de risque. C’est précisément là que les fragilités apparaissent.

Avant de concevoir ou de choisir une technologie, il faut revenir à une réalité simple : tous les sites ne portent pas les mêmes enjeux. Un site vitrine peut tolérer certaines limites. Une plateforme e-commerce ou un espace client, non. Plutôt que de raisonner en fonctionnalités, il est plus efficace de partir des situations réelles d’usage : ce que le système va manipuler, exposer et permettre.

C’est ce changement de perspective qui structure cette étape :

la valeur réelle du projet dans le business

la nature des données traitées

le niveau d’exposition du système

Une fois ces éléments posés, une chose devient évidente : certaines protections sont indispensables, d’autres inutiles. Et c’est souvent cette clarté initiale qui évite les choix techniques disproportionnés ou insuffisants.

2. Formaliser les exigences de sécurité

Une fois le contexte clarifié, une dérive classique consiste à passer directement à la technique. Pourtant, sans cadre explicite, la sécurité reste implicite… donc incohérente. C’est à ce moment que l’on transforme les intentions en règles observables.

L’idée n’est pas d’anticiper tous les scénarios possibles, mais de définir un socle non négociable adapté au projet. Par exemple, plutôt que de dire “il faut sécuriser les données”, on définit concrètement ce que cela implique dans le système :

les accès doivent être contrôlés et traçables

les données sensibles doivent être protégées en lecture comme en écriture

les dépendances doivent être maintenues dans un état connu et maîtrisé

les comportements par défaut doivent limiter les risques plutôt que les exposer

Ces exigences jouent un rôle simple mais critique : elles servent de filtre à toutes les décisions futures. Chaque choix technique peut alors être confronté à une règle claire plutôt qu’à une intuition.

3. Concevoir une architecture sécurisée

À ce stade, beaucoup de projets accumulent déjà des décisions techniques sans vision globale. C’est souvent là que les failles se structurent silencieusement.

L’architecture ne décrit pas seulement des outils. Elle définit surtout des zones de confiance et de circulation de l’information.

Une question simple permet de la clarifier : si une partie du système est compromise, jusqu’où le problème peut-il s’étendre ?

À partir de là, on structure le système autour de séparations claires :

isoler les interfaces publiques du traitement interne

éviter les accès directs aux ressources critiques

interposer des couches de contrôle entre les flux sensibles

Il existe un décalage fréquent entre la façon dont un système est conçu et la manière dont il peut être attaqué.

L’objectif n’est pas de complexifier, mais de limiter les chemins possibles entre une entrée et une donnée critique. Plus ces chemins sont maîtrisés, plus le système devient résilient par conception.

4. Faire un mini threat modeling

Le threat modeling sert précisément à réduire cet écart, sans transformer le projet en exercice théorique.

L’approche reste volontairement simple : se mettre dans la position d’un acteur externe et observer les points de rupture possibles.

On commence par cartographier les points d’entrée réels du système : formulaires, API, authentification, interfaces publiques.

Ensuite, on identifie ce qui, dans ces flux, a de la valeur ou du risque : données personnelles, accès utilisateurs, informations sensibles.

Enfin, on projette des scénarios concrets, sans chercher l’exhaustivité :

une injection via un champ mal contrôlé

une usurpation d’identité

une exposition involontaire de données

Cet exercice a un effet immédiat : il transforme des zones abstraites en points de vigilance concrets.

5. Définir des règles et des standards

À mesure que le projet avance, une réalité s’impose : sans règles explicites, chaque développeur, chaque décision et chaque ajout réinvente la sécurité. Ce n’est pas un problème technique, mais un problème de cohérence.

Les standards servent à stabiliser cette cohérence. Ils ne doivent pas être perçus comme une contrainte bureaucratique, mais comme une réduction volontaire de la variabilité.

Concrètement, cela se traduit par quelques principes simples :

limiter les droits d’accès au strict nécessaire

contrôler la gestion des dépendances externes

définir une manière unique de stocker et protéger les secrets

encadrer les pratiques de développement pour éviter les dérives progressives

Une règle n’a de valeur que si elle est appliquée sans interprétation permanente. C’est ce qui transforme un projet fragile en système prévisible.

6. Construire minimal et réduire la surface d’attaque

Dans beaucoup de projets, la complexité est progressive et presque invisible. Une fonctionnalité en entraîne une autre, puis une dépendance supplémentaire, puis un plugin.

Le problème n’est pas la fonctionnalité en elle-même, mais l’accumulation non contrôlée. Chaque élément ajouté devient un point d’entrée potentiel. C’est pour cette raison que la simplicité n’est pas un choix esthétique, mais un choix de sécurité.

Réduire la surface d’attaque revient à se poser une question constante : est-ce que ce que j’ajoute est indispensable au fonctionnement réel du système ?

Cela implique souvent de :

refuser des fonctionnalités secondaires non critiques

limiter les dépendances externes au strict nécessaire

supprimer ce qui n’apporte plus de valeur active

Un système simple est plus lisible, plus maintenable, et surtout plus difficile à compromettre.

7. Mettre en place une chaîne de livraison sécurisée

Une erreur fréquente consiste à considérer qu’un site devient vulnérable uniquement au moment de son développement.

En réalité, une grande partie des risques apparaît au moment où le code est déplacé, déployé ou mis à jour.

La chaîne de livraison devient alors une extension directe de la surface d’attaque.

Il ne s’agit pas de complexifier les processus, mais de les rendre prévisibles et contrôlés.

Cela passe notamment par :

un historique clair des versions du code

une séparation nette entre les environnements de travail et de production

des vérifications systématiques avant mise en ligne

une gestion stricte des accès aux outils de déploiement

L’objectif est simple : s’assurer que ce qui arrive en production est exactement ce qui a été validé.

8. Maintenir, observer et améliorer

Un système sécurisé au lancement ne reste pas sécurisé par inertie. Le temps agit sur trois dimensions : les usages évoluent, les dépendances changent, et les tentatives d’exploitation se transforment.

Ne pas intégrer cette dynamique revient à considérer un projet comme figé, ce qui n’est jamais le cas. C’est pourquoi la dernière étape ne clôt pas la démarche : elle l’ancre dans la durée.

On met en place une observation continue du système, non pas pour tout surveiller, mais pour détecter ce qui sort du comportement attendu.

Cela inclut :

la remontée d’erreurs et d’anomalies

la conservation de logs exploitables en cas d’incident

une routine de mise à jour et de maintenance régulière

La sécurité devient alors un état vivant du système, et non un état initial.

Ce que cette méthode change concrètement

Sur le terrain, cette approche permet trois choses : prendre des décisions éclairées, même sans expertise avancée, réduire drastiquement les risques dès le lancement et éviter les corrections coûteuses après mise en ligne.

Elle ne remplace pas les frameworks utilisés dans l'industrie et les grandes organisations mais les rend applicables.

Conclusion

Créer un site sécurisé n’est pas une question de complexité technique mais une question de méthode. En structurant les décisions dès le départ, il devient possible d’atteindre un niveau de sécurité élevé… sans alourdir le projet.

C’est précisément cette logique que je développe dans la suite de cette série : montrer comment la sécurité, loin d’être une contrainte, devient un levier stratégique.

Si vous souhaitez approfondir cette approche avec moi et recevoir les prochains articles, vous pouvez vous inscrire à la newsletter.