SSDLC et DevSecOps

Sécuriser vos déploiements sans ralentir vos sprints

Introduction

Lorsque Marc Andreessen déclarait en 2011 :

« Software is eating the world. »

Why software is eating the world

il décrivait une transformation structurelle de l’économie qui s’est depuis largement confirmée. En 2026, cette dynamique est pleinement installée : la majorité des organisations opèrent désormais comme des entreprises technologiques, quel que soit leur secteur d’origine.

Cette dépendance accrue au logiciel s’accompagne mécaniquement d’une extension de la surface d’attaque. Microservices, API publiques, infrastructures cloud éphémères, dépendances open source, pipelines CI/CD… La complexité opérationnelle progresse à un rythme soutenu, ce qui invite à faire évoluer en parallèle les pratiques de sécurité.

La question stratégique n’est donc plus uniquement : « Faut-il sécuriser le cycle de développement ? » Elle devient : « Comment sécuriser à grande vitesse tout en maintenant la fluidité de la livraison ? »

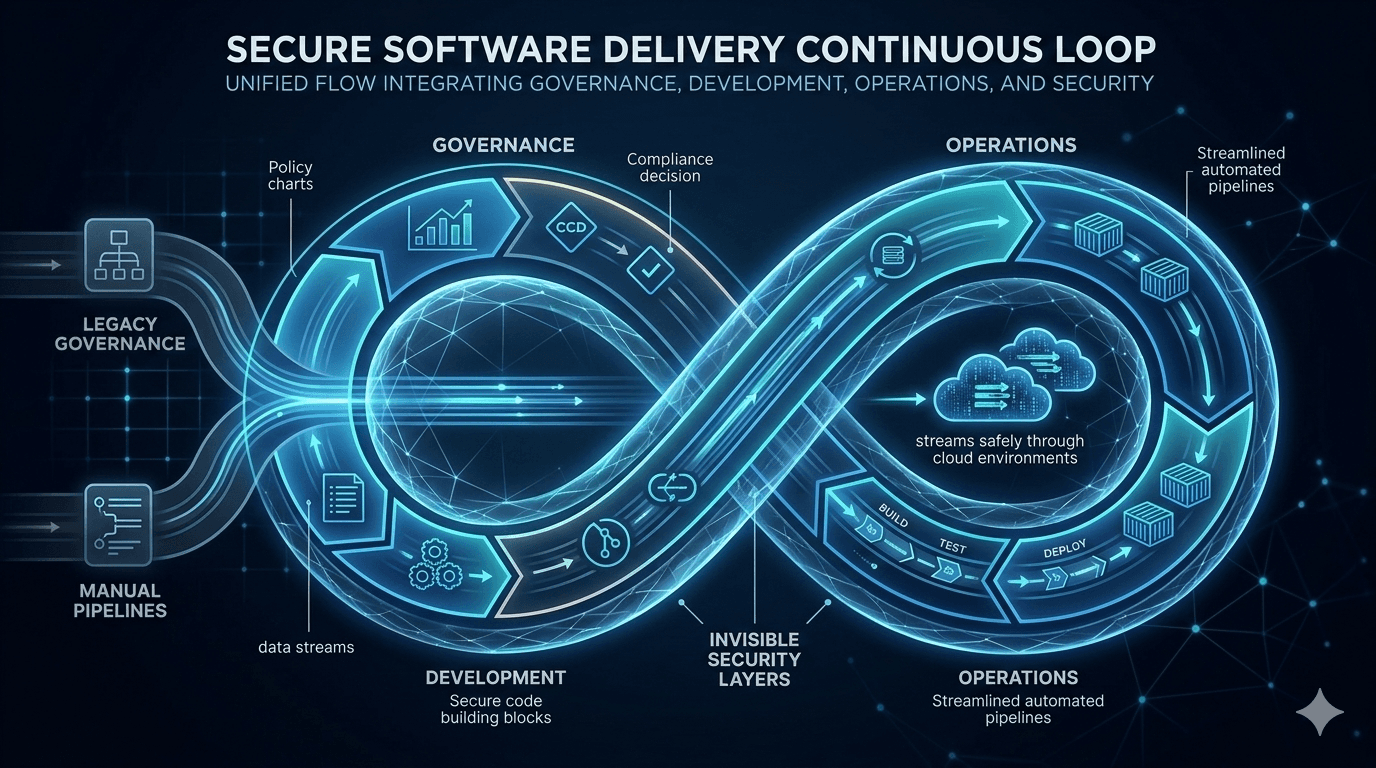

Un SSDLC (Secure Software Development Life Cycle) appliqué seul peut manquer de portée face aux environnements modernes. À l’inverse, une démarche DevSecOps insuffisamment structurée peut perdre en clarté organisationnelle. L’enjeu n’est pas d’opposer ces approches, mais de comprendre comment les articuler.

Cet article propose une lecture opérationnelle des deux modèles (SSDLC et DevSecOps) afin d’accompagner dirigeants, responsables techniques et entrepreneurs dans la construction d’une sécurité à la fois robuste et compatible avec la croissance.

Pourquoi les modèles traditionnels évoluent

Les paradigmes de sécurité se transforment rapidement. Comme le souligne le rapport 2026 de Cycode :

« 71 % des équipes AppSec considèrent la surface d’attaque moderne comme ingérable. »

Cette statistique illustre un changement d’échelle significatif.

Les organisations sont progressivement passées :

d’applications monolithiques à des architectures distribuées,

de quelques serveurs centralisés à des environnements cloud dynamiques,

d’un code majoritairement propriétaire à des applications composées à 80–90 % de dépendances tierces.

Les méthodes Agile ont apporté une accélération précieuse des cycles de livraison. Dans ce mouvement, certaines pratiques de contrôle héritées du modèle Waterfall ont naturellement été allégées. Cela a permis en agilité, tout en invitant à repenser la gestion du risque dans un contexte plus dynamique.

Le SSDLC a introduit le concept de « Shift Left » : intégrer la sécurité dès la conception afin de réduire les coûts de correction. Le DevSecOps prolonge cette logique en intégrant la sécurité dans un flux continu de production logicielle.

L’évolution observée est celle d’une sécurité de plus en plus intégrée, pensée dès l’origine et maintenue dans le temps.

SSDLC et DevSecOps : Deux logiques complémentaires

Ces deux notions sont parfois présentées comme équivalentes. Elles correspondent en réalité à deux niveaux d’action distincts et complémentaires.

Le SSDLC structure la démarche. Le DevSecOps fluidifie son exécution.

Le SSDLC : la discipline du cycle de vie

Le Secure SDLC est un cadre méthodologique qui intègre des exigences de sécurité dans chaque phase du développement.

Il prévoit notamment :

L’identification formelle des exigences de sécurité dès la phase de cadrage.

La modélisation des menaces lors de la conception.

L’application de standards de codage sécurisé.

Des activités de tests dédiées à la détection de vulnérabilités.

Sa logique est structurante. Elle vise à limiter les défauts de conception ou d’implémentation avant leur mise en production.

Il s’agit d’une approche centrée sur la qualité intrinsèque du produit.

Le DevSecOps : la sécurité comme dynamique continue

Le DevSecOps dépasse la logique de checklist : il s’agit d’une culture d’intégration.

Il repose sur trois principes :

Une responsabilité partagée entre développement, opérations et sécurité.

L’automatisation des contrôles dans les pipelines CI/CD.

La sécurisation de l’ensemble de la chaîne « code-to-cloud ».

La sécurité devient « Security as Code » : contrôles versionnés, reproductibles et auditables.

L’objectif est de maintenir un niveau de confiance constant dans un environnement en évolution continue.

Lecture stratégique des différences

| Dimension | SSDLC | DevSecOps |

|---|---|---|

| Nature | Cadre méthodologique structuré | Culture organisationnelle continue |

| Temporalité | Par phases | En flux continu |

| Focalisation | Produit | Écosystème complet |

| Risques principaux | Bugs et défauts de conception | Chaîne d’approvisionnement, CI/CD, cloud |

| Finalité | Réduction des vulnérabilités en amont | Réduction du temps d’exposition |

Le SSDLC précise les exigences de sécurité à intégrer. Le DevSecOps définit la manière de les déployer et de les maintenir à grande échelle.

Dans les organisations matures, ces deux dimensions se renforcent mutuellement.

Changer de paradigme avec ces 5 leviers

1. De fonction de contrôle à fonction d’accompagnement

Dans de nombreuses organisations, la sécurité a historiquement occupé un rôle de validation en fin de cycle.

Les modèles actuels tendent à la positionner plus en amont, comme un partenaire apportant :

des architectures de référence sécurisées,

des composants réutilisables,

des recommandations intégrées aux environnements développeurs,

un support d’expertise ciblé.

La sécurité contribue d’autant plus à la performance qu’elle s’intègre naturellement dans les flux de travail.

Comme le rappelle l’ouvrage Agile Application Security :

« You are responsible for the security of the technology you build. Failing to accept this responsibility means the technology will be fundamentally flawed in one of its primary functions. »

Cette responsabilité s’inscrit aujourd’hui comme une dimension intrinsèque de la qualité logicielle.

2. La vitesse comme facteur de résilience

La sécurité traditionnelle cherchait principalement à maximiser le Mean Time Between Failures (MTBF), la durée moyenne entre les pannes, une des valeurs qui indiquent la fiabilité d'un système. Les approches modernes accordent davantage d’attention au Mean Time To Recovery (MTTR). Le "temps moyen de remise en route, un indicateur utilisé pour mesurer le temps moyen nécessaire à la réparation d’un système ou d’un équipement en cas de défaillance." (IBM)

Des déploiements plus fréquents et de taille réduite facilitent l’identification et la correction des anomalies. Une organisation capable de corriger et redéployer rapidement réduit sa fenêtre d’exposition. La vélocité devient ainsi un élément de résilience opérationnelle.

3. Une surface d’attaque élargie au-delà du code propriétaire

Aujourd’hui, une part significative du code provient de bibliothèques tierces.

Les incidents ayant touché SolarWinds ou Codecov ont mis en lumière l’importance de la chaîne d’approvisionnement logicielle.

L’exemple de Heartbleed (CVE-2014-0160) dans OpenSSL illustre cette réalité : un buffer over-read (CWE-126) dans une bibliothèque critique a eu des impacts globaux.

Il est utile de distinguer :

Le bug : erreur d’implémentation.

La flaw : faiblesse de conception ou d’architecture.

Les défauts de conception impliquent généralement des ajustements plus profonds.

Une approche moderne d’Application Security Testing combine :

SAST (analyse statique du code propriétaire),

SCA (analyse des dépendances open source),

Détection de secrets dans les dépôts.

L’objectif est d’obtenir une vision contextualisée de la surface d’attaque.

4. L’automatisation comme levier d’alignement

Lorsque les déploiements sont fréquents, les contrôles doivent s’adapter à ce rythme.

L’automatisation permet notamment :

d’auditer l’Infrastructure as Code avant déploiement,

d’intégrer des tests de sécurité dans les pipelines,

de rendre les contrôles reproductibles et traçables.

Le Test-Driven Security applique la logique « Red – Green – Refactor » aux exigences de sécurité afin de limiter les régressions.

La sécurité s’intègre ainsi naturellement dans le contrôle qualité continu.

5. L’IA pour hiérarchiser la complexité

La multiplication des signaux (SAST, SCA, secrets, runtime) peut générer un volume important d’alertes.

Les approches AI-native exploitent des graphes de corrélation des risques afin de contextualiser les vulnérabilités selon leur exploitabilité et leur criticité métier.

Ces mécanismes d’analyse assistée permettent aux experts de concentrer leurs efforts sur les enjeux de conception et d’architecture.

Conclusion : Vers une résilience à haute vélocité

Intégrer la sécurité dès les premières phases du développement permet de limiter l’accumulation de risques techniques. À l’image d’une dette financière, les risques non traités peuvent croître avec le temps et devenir plus coûteux à adresser.

Pour les dirigeants comme pour les fondateurs, la sécurité représente moins une contrainte qu’une capacité structurante. La combinaison de la rigueur du SSDLC et de la dynamique du DevSecOps favorise des organisations capables d’innover tout en maintenant un haut niveau de confiance.

Plus que la probabilité d’une attaque, c’est la capacité à détecter, corriger et redéployer efficacement qui devient déterminante. La transformation sécurité s’inscrit ainsi comme un processus progressif d’alignement entre stratégie, architecture et opérations.