Erreurs structurelles qui fragilisent 80% des projets web modernes

Introduction

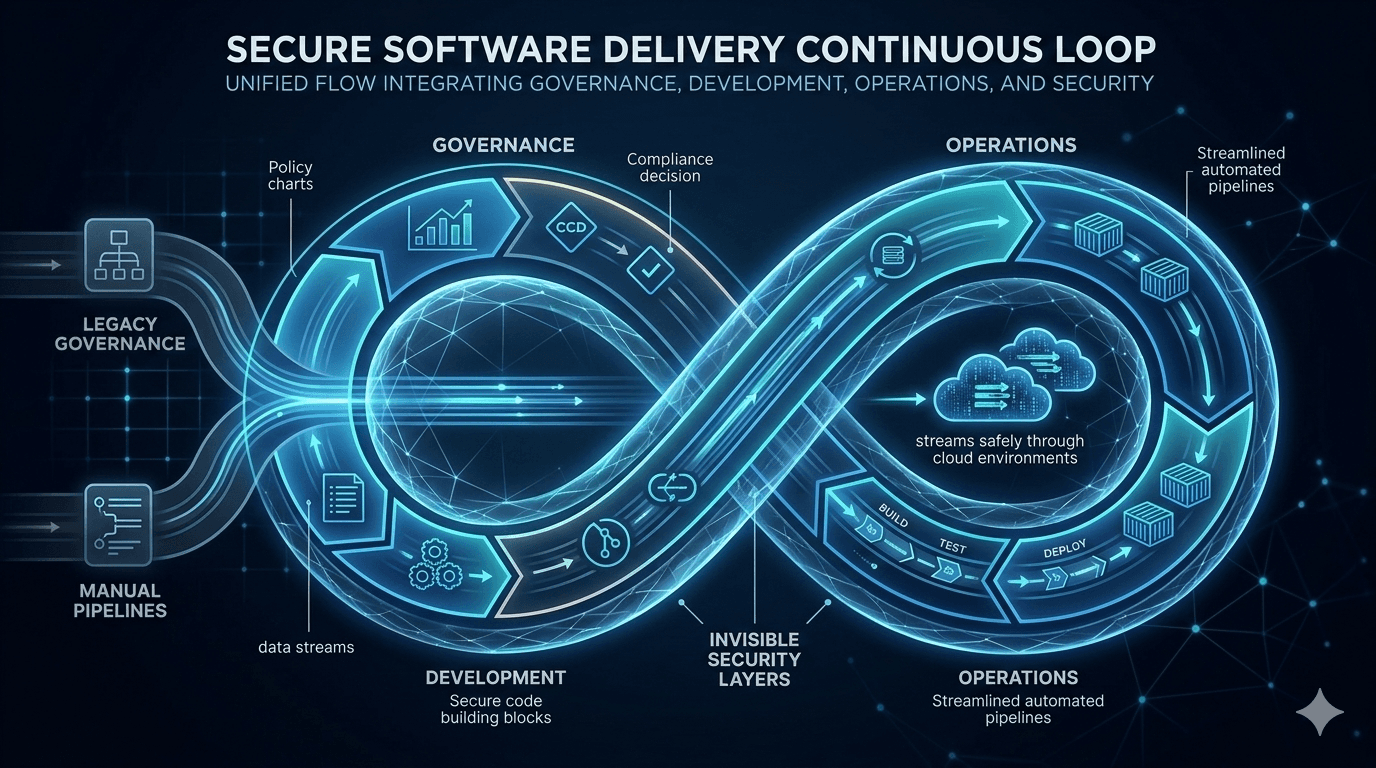

Dans un contexte où les organisations accélèrent leurs initiatives numériques, une réalité demeure sous-estimée : la majorité des projets web échouent non pas pour des raisons fonctionnelles, mais en raison d’erreurs structurelles introduites dès les premières phases. Architecture mal pensée, dépendances non maîtrisées, absence de contrôle continu… Ces fragilités invisibles s’accumulent et exposent les entreprises à des risques opérationnels, financiers et réglementaires.

Cet article analyse les causes profondes de ces défaillances. Il ne s’agit pas d’un inventaire technique, mais d’une lecture tournée vers les enjeux stratégiques : comprendre les mécanismes systémiques qui affaiblissent les plateformes modernes, comment les anticiper, et surtout comment éviter de compromettre un projet avant même son lancement.

Pourquoi 80 % des projets web échouent structurellement

La plupart des difficultés rencontrées en production trouvent leur origine bien plus tôt : dans les choix initiaux, les pratiques de livraison, ou l’absence de gouvernance technique. Ces erreurs semblent innocentes lors du développement, mais deviennent coûteuses, rigides et risquées une fois le produit déployé.

Quelques facteurs clés :

des dépendances qui évoluent quotidiennement sans mécanisme de contrôle,

des infrastructures configurées rapidement mais jamais auditées,

des chaînes CI/CD non sécurisées,

des composants réutilisés sans validation de leur robustesse,

et un manque de coordination entre enjeux stratégiques, techniques et sécurité.

Le résultat : des projets instables, difficiles à faire évoluer et coûteux à maintenir.

Les erreurs structurelles les plus fréquentes (et les plus dangereuses)

1. Choisir une architecture trop complexe dès le départ

De nombreuses équipes adoptent des architectures microservices, des stacks surdimensionnées ou des orchestrations cloud avancées sans justification métier. Pour l’entreprise, cela signifie :

des coûts d’opération élevés,

une explosion de la surface d’attaque,

une dépendance accrue à des compétences rares.

Le problème n’est pas la technologie, mais l’inadéquation entre la complexité et la valeur business réelle.

2. Accumuler des dépendances non maîtrisées

Les projets modernes importent souvent des centaines de bibliothèques sans contrôle.

Les conséquences :

vulnérabilités introduites par effet domino,

obsolescence rapide,

incompatibilités lors des mises à jour.

Sans politique de validation et de maintenance, chaque dépendance devient un risque potentiel.

3. Négliger la gouvernance de la chaîne CI/CD

Une CI/CD mal conçue est une vulnérabilité majeure. Les erreurs les plus courantes incluent :

absence de scans automatiques,

permissions trop larges,

stockage de secrets en clair,

absence de contrôle sur les pipelines.

Cette couche est critique : si elle tombe, l’ensemble du système devient compromise.

4. Mélanger logique business et logique technique

Beaucoup d’équipes imbriquent la logique métier dans des composants techniques ou des frameworks. En pratique, cela crée :

un code difficile à tester,

une rigidité pour faire évoluer les règles métier,

une exposition plus forte lors de failles framework.

Un projet solide repose sur une séparation claire des responsabilités.

5. Sous-estimer l’importance de l’infrastructure

DNS, certificats, conteneurs, IAM, permissions : ces éléments sont souvent traités en fin de projet.

Les erreurs fréquemment observées :

règles réseau trop permissives,

absence de journaux utilisables en cas d’incident,

conteneurs non durcis,

environnements de test exposés publiquement.

Cette négligence structurelle transforme chaque déploiement en pari risqué.

6. Absence de stratégie de sécurité continue

L’idée qu’un scan ponctuel suffit est encore largement répandue. Pourtant, les projets vivent dans un environnement mouvant :

nouvelles CVE chaque semaine,

mises à jour forcées,

chaînes d’approvisionnement logicielles en mouvement permanent.

Sans contrôle continu, un système sain lundi peut devenir fragile vendredi.

Comment anticiper et corriger ces erreurs

1. Commencer par une architecture adaptée à la maturité de l’entreprise

Prioriser la simplicité, la lisibilité et la maîtrise.

2. Établir une politique de dépendances

Validation, inventaire automatique, alertes CVE, mises à jour régulières.

3. Sécuriser la chaîne CI/CD dès sa création

Scans automatiques, gestion des secrets, permissions restreintes, revue régulière des pipelines.

4. Structurer le code autour de domaines métier clairs

Domain-driven design allégé ou simple séparation logique.

5. Intégrer une stratégie de sécurité continue

Monitoring, analyses automatisées, audits réguliers.

Ces mesures ne sont pas coûteuses lorsqu’elles sont introduites tôt. Elles le deviennent lorsqu’on tente de les appliquer à un système déjà fragile.

Conclusion

Les erreurs structurelles ne proviennent pas d’un manque de compétences, mais d’un manque d’anticipation. Elles sont invisibles lorsqu’on construit, mais déterminent la capacité de l’entreprise à évoluer, se sécuriser et rester compétitive.

Corriger ces fragilités demande une vision d’ensemble, une gouvernance claire et une capacité à aligner technologie et objectifs business. Les organisations qui maîtrisent ces aspects réduisent drastiquement leurs risques tout en gagnant en agilité.

Si vous souhaitez comprendre comment structurer un socle numérique durable, recevoir les prochaines analyses stratégiques et être informé en avant-première des solutions et méthodes bientôt dévoilées, vous pouvez vous inscrire à la newsletter du blog. Les prochaines semaines donneront davantage de profondeur à cette approche et prépareront le terrain pour des outils conçus pour aider les dirigeants à bâtir des projets web réellement résilients.